Կիբերանվտանգությունը և դրա կարևորությունը

Ողջույն, սիրելի ընթերցողներ։ 😊 Այսօրվա բլոգում ԲիՎեբի ավագ ծրագրավորողներից Հայկ Դալլաքյանը անդրադարձել է կիբերանվտանգության կարևորությանը։ 👩💻

Կիբերանվտանգությունը ժամանակակից աշխարհում կարևորագույն դեր ունի, քանի որ լայն տարածում է գտել տեղեկատվական տեխնոլոգիաների կիրառումը, իսկ դրան զուգահեռ աստիճանաբար աճում է կիբերհարձակումների ենթարկվելու հավանականությունը։ Այսօր կքննարկենք, թե ինչ է կիբերհանցագործությունը, որոնք են դրա տեսակները և ինչպես չդառնալ կիբերհանցագործության զոհ: 🤔

Նախ խոսենք կիբերհանցագործների տեսակներից․

1․ Amateurs (սիրողական)․ չունեն ոչ մի տեխնիկական ունակություն, օգտագործում են պատրաստի գործիքներ կայքերի հարձակման համար։

2․ Հաքերներ, որոնք էլ իրենց հերթին բաժանվում են 3 ենթախմբի՝

2․1. White hat hackers․ բարձր որակավորում ունեցող կիբերանվտանգության մասնագետներ են, ում կազմակերպություններն ընդունում են աշխատանքի, որպեսզի գտնեն իրենց վեբ կայքերի թույլ, խոցելի տեղերը։ Այլ կերպ նրանց անվանում են penetration testers:

2․2. Gray hat hackers․ կրկին կազմակերպությունները նրանց ընդունում են աշխատանքի, տալիս են թույլտվություններ, որ գտնեն իրենց վեբ կայքերի թույլ, խոցելի տեղերը, ինչպես նաև թույլատրում են վնասել ծրագիրը։

2․3. Black hat hackers․ կիբերհանցագործներ են, ովքեր չունեն «բարի» մտադրություններ։ Ի տարբերություն «սպիտակ» և «մոխրագույն» հաքերների` black hat hacker-ները չունեն ոչ մի հասանելիություն։

3․ Օrganized hackers․ կազմակերպված hacker-ներ են, որոնց մեջ մտնում են հաքտիվիստները ՝քաղաքական «տեռորիստներ» (հատուկ բարձր որակավորում ունեցող մասնագետներ են, ովքեր վարձատրվում են շատ բարձր՝ պետության կամ ինչ-որ կազմակերպության կողմից)։

Հաքերների հիմնական նպատակը գաղտնի տեղեկատվությանը հասնելն ու տիրապետնելն է, որի արդյունքում հնարավոր է ֆինանսական օգուտ քաղել։

Գաղտնի տեղեկատվությունը կարող ենք բաժանել 3 խմբի՝

1․ Անհատակական․ կարող է, օրինակ, լինել բժշկական, կրթական, աշխատանքային և ֆինանսական։

2․ Կազմակերպության․ կարող է ներառել աշխատակիցների մասին տեղեկատվություն, ֆինանսական միջոցների, մուտքերի և ելքերի վերաբերյալ տեղեկատվությունը:

3․ Պետական․ կարող է ներառել պետական գաղտնիքներ։

Սպառնալիքները լինում են 2 տեսակի՝ արտաքին և ներքին․

Արտաքին սպառնալիքները գալիս են կազմակերպությունից դուրս գտնվող անհատներից կամ կազմակերպություններից, որոնց նպատակն է օգտագործել տվյալ համակարգի խոցելիությունը ապօրինի մուտքի համար: Կիբերանվտանգության ներքին սպառնալիքը ծագում է կազմակերպության ներսում՝ ինչ-որ մեկից, ով կարող է օգտագործել համակարգը՝ վնաս պատճառելու կամ տվյալներ գողանալու համար:

Հաքերների կողմից հիմնական սպառնալիքներն են ՝

1.IOT (Internet of things). հարձակում այն սարքերի վրա, որոնք միացված են network-ին կամ համացանցին։ Եթե ավելի մանրամասն՝ IOT–ը առարկաների փոխազդեցության ցանցի գաղափարն է, ֆիզիկական օբյեկտների` «իրերի» միջև տվյալների փոխանցման ցանցի հասկացությունն է, որը հագեցած է ներկառուցված գործիքներով և տեխնոլոգիաներով միմյանց կամ արտաքին միջավայրի հետ փոխգործակցության համար։

2.Cascade Effect. կիբերմասնագետները խորհուրդ են տալիս չօգտագոծել նույն գաղտնաբառերը տարբեր սոցիալական հարթակների համար, քանի որ կոտրելով մեկը ավտոմատ կոտրվում են մնացածը, իսկ սա կոչվում է կասկադային էֆեկտ։

3.TDOS- Telephone DOS ( A Telephony Denial of Service (TDoS). հարձակում հեռախոսային գծի վրա

4.DOS or DDOS- website, webserver․ կիբերհանցագործները կոտրում են server-ները, որպեսզի դրանք չկարողանան սպասարկել հաճախորդներին։

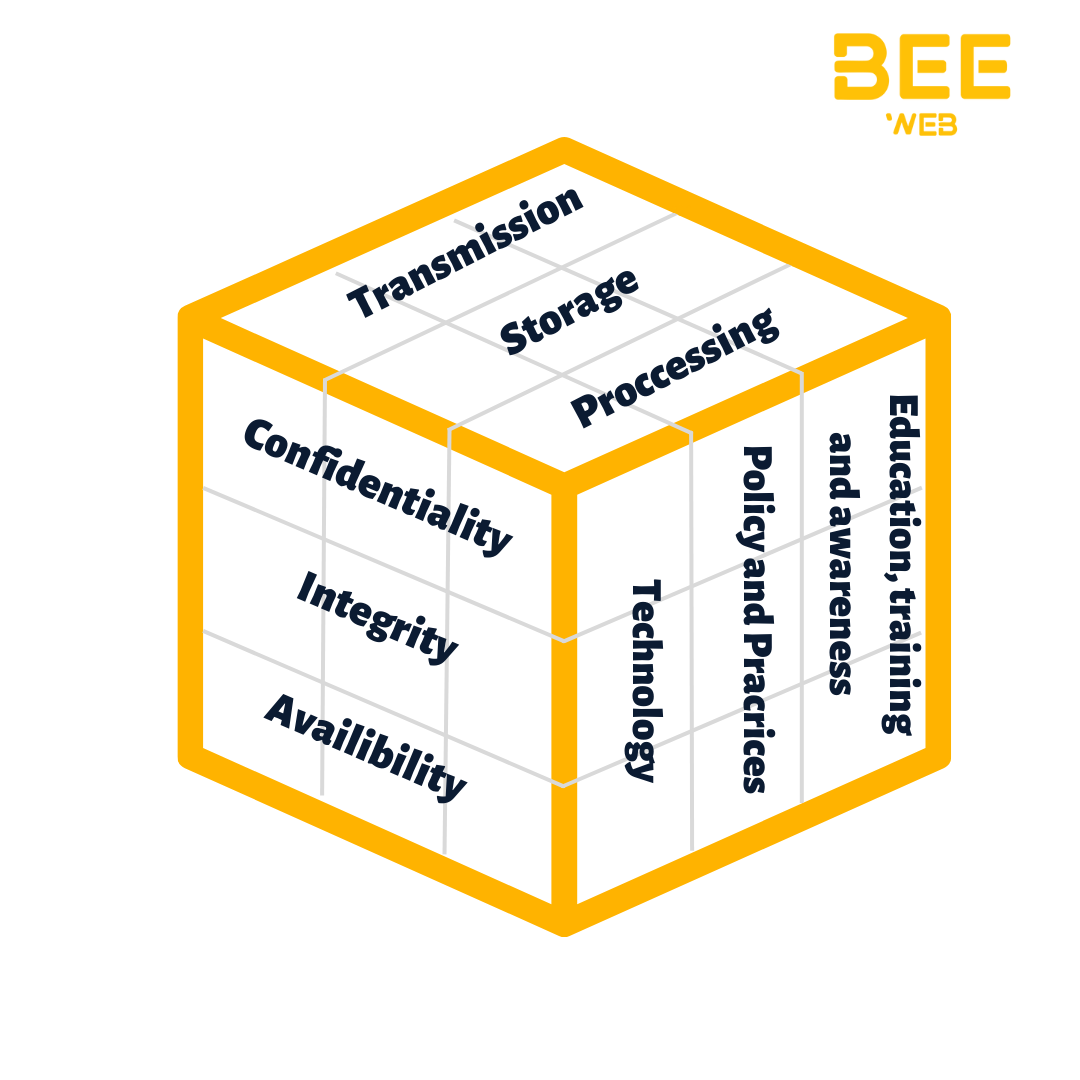

The McCumber Cube

1991 թվականին Ջոն ՄաքՔամբերը ստեղծեց տեղեկատվական անվտանգության (տեղեկատվության ապահովման) ծրագրերի ստեղծման և գնահատման մոդելային շրջանակ, որն այժմ հայտնի է որպես The McCumber Cube: Անվտանգության այս մոդելը պատկերված է որպես Ռուբիկ խորանարդի եռաչափ ցանց: Այս մոդելի գաղափարն այն է, որ տեղեկատվական ապահովման համակարգեր մշակելիս կազմակերպությունները պետք է հաշվի առնեն դրանց վրա ազդող բոլոր տարբեր գործոնների փոխկապակցվածությունը: Տեղեկատվության ապահովման կայուն ծրագիր մշակելու համար պետք է հաշվի առնել ոչ միայն ծրագրի անվտանգության նպատակները այլ նաև այն, թե ինչպես են այդ նպատակները վերաբերում հատկապես տարբեր իրավիճակներին, որոնցում տեղեկատվությունը կարող է տեղակայվել համակարգում և հասանելի դարձնել անվտանգության ողջ շրջանակը:

McCumber Cube-ն ունի 3 հարթություն՝

Առաջին հարթություն․ տեղեկատվական անվտագության սկզբունքները՝ CIA (confidentiality, integrity, availability): Երբ մենք խոսում ենք տվյալների և տեղեկատվության մասին, մենք պետք է հաշվի առնենք CIA եռյակը։ CIA եռյակը վերաբերում է տեղեկատվական անվտանգության մոդելին, որը կազմված է երեք հիմնական բաղադրիչներից՝ գաղտնիություն, ամբողջականություն և մատչելիություն: Յուրաքանչյուր բաղադրիչ ներկայացնում է տեղեկատվական անվտանգության հիմնարար նպատակ: CIA եռյակին դեռ ավելի մանրամասն կանդրադառնանք։

Երկրորդ հարթություն․ տեղեկատվության կարգավիճակները` data in transmission, data in storage, data in processing: Տվյալների երեք վիճակներն են՝ տվյալներ «հանգստի» վիճակում, տվյալներ փոխանցման ժամանակ և տվյալներ փոփոխման ժամանակ: Տվյալները կարող են արագ և հաճախակի փոխել վիճակները կամ կարող են մնալ մեկ վիճակում՝ համակարգչի ողջ կյանքի ցիկլի ընթացքում:

Երրորդ հարթություն․ հակաքայլեր (գործողություններ, ընթացակարգեր կամ այլ միջոցներ, որոնք նվազեցնում են տեղեկատվական համակարգի խոցելիությունը): Պաշտպանական միջոցներ, որոնք նախատեսված են տեղեկատվական համակարգի համար սահմանված անվտանգության պահանջները բավարարելու համար (գաղտնիություն, ամբողջականություն և մատչելիություն):

Եկեք ավելի մանրամասն անդրադառնանք McCumber Cube-ի բոլոր հարթություններին և բաղադրիչներին:

Ի՞նչ է CIA եռյակը

Confidentiality (գաղտնիություն)

Կոնֆիդենցիալ տեղեկատվությունն ունի ոչ հրապարակային կարգավիճակ: Գաղտնիության պահպանումն ավելի շատ բարոյական պարտականություն է: Գաղտնիությունը տվյալների պատշաճ օգտագործումն է: Երբ կազմակերպությունները հավաքում են հաճախորդների կամ աշխատակիցների կողմից տրամադրված տեղեկատվությունը, նրանք պետք է օգտագործեն այդ տվյալները միայն նշված նպատակների համար:

Առաջին հարթությունն ապահովելու համար պետք է նախ և առաջ կարողանալ ապահովել AAA-ն՝ Authentication (login pass), Authorization (permission), Accounting (logs)։ AAA-ն ստանդարտների վրա հիմնված շրջանակ է, որն օգտագործվում է վերահսկելու՝ ում է թույլատրվում օգտագործել ցանցային ռեսուրսները (նույնականացման միջոցով), ինչ են նրանք իրավասու անել (լիազորման միջոցով) և ֆիքսել այն գործողությունները, որոնք կատարվել են ցանց մուտք գործելիս (հաշվառման միջոցով):

Multifactor authentication՝ բազմագործոն նույնականացումը (MFA), հաշիվ մուտք գործելու բազմաքայլ գործընթաց է, որն օգտատերերից պահանջում է մուտքագրել ավելի շատ տեղեկատվություն, քան պարզապես գաղտնաբառ: Օրինակ՝ գաղտնաբառի հետ մեկտեղ օգտատերը պետք է մուտքագրի իր էլ.փոստին ուղարկված ծածկագիրը, պատասխանի գաղտնի հարցի կամ սկանավորի մատնահետքը:

Integrity (ամբողջականություն)

Ամբողջականությունը ներառում է տվյալների հետևողականության, ճշգրտության և վստահելիության պահպանումը տվյալների ողջ կյանքի ցիկլի ընթացքում: Տվյալները չպետք է փոխվեն տարանցման ժամանակ, և պետք է քայլեր ձեռնարկոլ վստահ լինել համար, որ տվյալները չեն կարող փոփոխվել չարտոնված անձանց կողմից, օրինակ՝ գաղտնիության խախտման դեպքում:

Hash functions – հեշավորման (կոդավորման) ֆունկցիաներ՝ MD5 , SHA-1, SHA-2 (256-512)

Հեշ ֆունկցիաները օգտագործվում են բազմազան նպատակներով՝ գաղտնագրման ասպարեզում և նրա սահմաններից դուրս։ Վերջիններս լայն կիրառում են գտել հաղորդագրությունների ամբողջականության ստուգման, թվային ստորագրությունների, անձորոշման և ինֆորմացիայի ապահովագրման գործում։ Հեշ ֆունկցիաների հատկություններից ելնելով՝ կարելի է նրանց օգտագործել միանման կամ տարբերվող ֆայլերի հայտնաբերման և ինդեքսավորման գործում։ Ամենատարածված հեշ ֆունկցիաներն են՝ MD5-ը և SHA-1-ը։ Հեշ ֆունկցիան ընդունում է ցանկացած երկարության տող և վեր է ածում այն սահմանված երկարության տողի, որը կարելի է ընդունել որպես նախնական տողի ստորագրություն։ Այսպիսով, մեկը, ով գիտի հեշ կոդը, ի վիճակի չէ ստանալ նախնական տեքստը, սակայն, մեկը, ով գիտի սկզբնական տեքստը, կարող է ապացուցել, որ հեշը ստացվել է այդ և միայն այդ տողից:

Availability

Կիբերանվտանության մասնագետները աշխատում են ցանկացած պարագայում հասանելի պահել server-ը , անգամ, եթե ինչ-որ բան խափանվում է։ Կլինի դա՝ DOS, ազգային աղետ, թե սարքավորումների ձախողում:

Five Nines- 99.999%՝ կենտրոնանում ենք այս գաղափարի վրա server-ը հասանելի պահելու դեպքում, որն ապահովելու համար պետք է ձեռնարկել հետևյալ 3 գործողությունները՝

1.Վերացնել ձախողման առանձին կետերը․ չպետք է ունենալ ձախողման դեպքում միայն մեկ ուղի, օրինակ՝ (էլեկտրական հոսանքի սնուցումը չպետք է լինի միայն մեկ կետից, հոսանքազրկման դեպքում պետք է երկրորդը միանա)։

2.Ապահովել հուսալի crossover․ եթե սարքը փչանում է, երկրորդ սարքն է միանում:

3.Բացահայտել server-ի ձախողումները, երբ դրանք տեղի են ունենում, օրինակ՝ մեծ կազմակերպությունները իրենց բազաներում օգտագործում են RAID- ը ՝ redundance array independent disc, որը միևնույն տվյալները տարբեր վայրերում մի քանի կոշտ սկավառակների կամ պինդ վիճակում գտնվող կրիչների (SSD) վրա պահելու միջոց է՝ սկավառակի խափանման դեպքում՝ տվյալները պաշտպանելու համար:

Երկրորդ հարթություն` տվյալների կարգավիճակները

Կիբերաշխարհը տվյալների աշխարհ է, հետևաբար, կիբերանվտանգության մասնագետները կենտրոնանում են տվյալների պաշտպանության վրա: Կիբերանվտանգության խորանարդի երկրորդ հարթությունը կենտրոնանում է կիբերաշխարհի տվյալների բոլոր վիճակների պաշտպանության խնդիրների վրա: Տվյալներն ունեն երեք հնարավոր վիճակ.

1) Տվյալներ՝ «հանգստի» կամ պահպանման վիճակում

2) Տվյալներ՝ տարանցման մեջ

3) Տվյալներ՝ ընթացքի մեջ

Տվյալների պահպանումը բաժանվում է հետևյալ խմբերի՝

- -DAS- direct attached storage (օրինակ՝ USB-ները, կրիչները)

- -RAID- redundant array of independent discs

- -Network attached storage (NAS) (տեղային ցանց)

- -SAN-Storage area network

- -Cloud storage

Transmission տվյալների փոխանցումը կատարվում է հետևյալ 3 ուղղություններով՝

-Sneaker Net

-Wired Network ( LAN, WAN)` լարային ցանց

-Wireless Network՝ անլար ցանց

Processing (տվյալների փոփոխումը)

Տվյալների անվտանգ փոփոխման համար օգտագործում են VPN, SSL, SSH, IPsec: Տվյալների փոփոխման համար ձեռնարկում են հետևյալ հակաքայլերը՝

1․ Access control (մուտքի վերահսկում)

2. Data validation (տվյալների վավերացում)

3. Data duplication (տվյալների կրկնօրինակում)

Երրորդ հարթություն `տեխնոլոգիաների ինտեգրացիա

Կիբերանվտանգության խորանարդի երրորդ հարթությունը սահմանում է կիբերաշխարհը պաշտպանելու համար օգտագործվող ուժերի տեսակները: Խորանարդը սահմանում է երեք տեսակի ուժեր`

Տեխնոլոգիաներ` սարքեր, որոնք հասանելի են տեղեկատվական համակարգերը պաշտպանելու և կիբերհանցագործներից պաշտպանելու համար:

Քաղաքականություն և պրակտիկա՝ ընթացակարգեր և ուղեցույցներ, որոնք հնարավորություն են տալիս կիբերաշխարհի քաղաքացիներին մնալ անվտանգ և հետևել լավ փորձին:

Մարդիկ` իրազեկ և գիտակ իրենց աշխարհի և իրենց աշխարհին սպառնացող վտանգների մասին:

3-րդ հարթության մեջ օգտագործում են նաև կրթական թրեյնինգներ։ Կազմակերպության ներսում աշխատակիցները պետք է ունեան անվտանգության ստանդարտների մինիմալ գիտելիքներ, դա կարող է լինել օնլայն կուրսերի, թրեյնիգների և իրազեկման ՝ knowledge sharing-ների միջոցով։

Այսպիսով կիբերանվտանգությունը շատ կարևոր դեր է խաղում մեր անձնական տեղեկատվության, ֆինանսական գործարքների, մտավոր սեփականության և կարևոր ենթակառուցվածքների պաշտպանության գործում: Այն ապահովում է տվյալների գաղտնիությունը, ամբողջականությունը և հասանելիությունը՝ պաշտպանելով անհատներին և կազմակերպություններին չարտոնված մուտքից, տվյալների խախտումներից, ինքնության կեղծումից և այլ վնասակար գործողություններից:

Շնորհակալ ենք, Հայկ ջան, քո գիտելիքներով մեզ հետ կիսվելու ու կարևոր տեղեկատվություն տրամադրելու համար, 😊 վստահ ենք՝ այն օգտակար կլինի շատերի համար։

Կարդացեք նաև՝

Վեբ հասանելիությունը և դրա կարևորությունը

Website and software development ideas